Развёртывание домена IPA в ОС RELS и «КОБАЛЬТ»

Назначение

Инструкция предназначена для описания процесса развертывания сервера IPA (Identification Policy and Audit). Сервер IPA предназначен для организации единой службы аутентификации для OC семейства ROSA Linux, других популярных современных версий ОС Linux, Windows, а также некоторых других операционных систем.

Конструктивно сервер IPA представляет собой связку из сервера MIT Kerberos, LDAP 389 Directory, сервера NTP для обеспечения единого времени и сервера имен для обслуживаемых доменов. Возможна настройка общего хранилища на базе NFS с аутентификацией по билетам Kerberos, а также доступны некоторые политики безопасности (только для Linux/UNIX), включая политики sudo, парольные политики, включение в домен рабочих станций и т.п.

Также предоставляется удобный интерфейс администрирования с помощью встроенного HTTP(S) сервера. Вы сможете управлять Вашим развернутым IPA сервером прямо из браузера по защищенному HTTPS соединению. Также поддерживается объединение доменов AD и IPA с помощью функций взаимного доверия (TRUST). Сервер IPA поддерживает функцию двухфакторной аутентификации (с помощью внешнего привлекаемого сервера RADIUS). Помимо веб-интерфейса, доступно администрирование сервера с помощью интерфейса командной строки.

Список поддерживаемых клиентских ОС

ОС семейства Linux:

- ROSA Linux Enterprise Desktop X2 (RED X2) и выше

- РОСА «КОБАЛЬТ» SX 1.0 и выше

- ROSA Enterprise Linux Server (RELS) 6.3 и выше

- ROSA Fresh R6 и выше

- Red Hat Enterprise Linux версии 5.х и выше

- CentOS Linux версии 6.х и выше

- Fedora Linux 18 и выше

- Ubuntu Linux версии 13.04 и выше

- SUSE (SLES) Linux 10 и выше

ОС семейства Microsoft Windows:

- Microsoft Windows 7 и выше;

Для UNIX-совместимых ОС:

- FreeBSD 9 и выше;

Для ОС семейства UNIX:

- Solaris 8 и выше;

- Mac OS X версии 10.4 (Tiger) и выше;

- HP-UX 11.23 и выше;

- IBM AIX версии 5.3 и выше.

Планируется поддержка:

- ALT Linux СПТ 8 и выше.

Безопасность

ОС РОСА «КОБАЛЬТ» SX 1.0 имеет показатели защищенности от НСД - по 5-му классу защищенности и 4-й уровень контроля отсутствия НДВ, и может применяться в АС(автоматизированных системах) с классом защиты информации не выше 1Г. Перечисленные выше ОС поддерживают работу в среде IPA, но большинство из них не имеют аналогичного класса защищенности и не могут применяться в защищенных АС без использования дополнительных средств защиты либо без согласования с органом по аттестации.

Установка

Предполагается, что на момент настройки контроллера домена у вас есть сервер с установленной ОС Rosa Enterprise Linux Server (RELS) (ОС РОСА «КОБАЛЬТ» SX 1.0) в варианте «Стандартный сервер РОСА».

Для RELS должен быть получен и установлен в файл /etc/rosa-support-id-server лицензионный ключ и произведено обновление командой

yum update

Все приведенные команды и настройки проводятся под учетной записью суперпользователя (root). В примерах, приводимых в данной инструкции мы будем предполагать, что наш сервер имеет следующие сетевые настройки:

Имя: dc1.test.dom IP:192.168.76.47/24

Также обязателен статический IP

Подключение дополнительного репозитория для «КОБАЛЬТ» SX 1.0

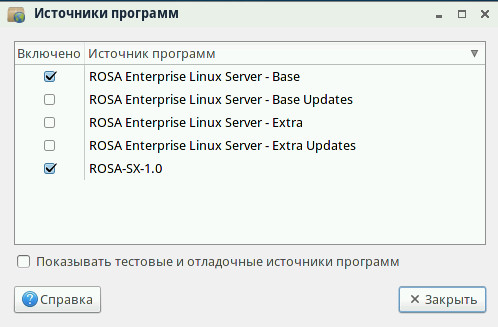

Для установки IPA на ОС РОСА «КОБАЛЬТ» SX 1.0 нужно подключить дополнительный репозиторий. Для этого есть 2 варианта: - в текстовом режиме редактируем файл /etc/yum.repos.d/rels.repo, установив в секции [rels-base] параметр enabled=1, - в графической среде открыть «Источники программ» (Пуск→Администрирование→Источники программ) и поставить галочку напротив пункта «ROSA Enterprise Linux Server — Base».

Перед установкой пакетов убедитесь в доступности обоих источников программ. Доступность дополнительного сетевого источника можно проверить командой:

ping mirror.rosalinux.com

Вы должны увидеть примерно следующий вывод:

# ping mirror.rosalinux.com PING mirror.rosalinux.com (195.19.76.246) 56(84) bytes of data. 64 bytes from 195.19.76.246: icmp_seq=1 ttl=63 time=2.21 ms

Доступность локального репозитория проверяется наличием смонтированного образа установочного диска в каталог /media/ROSA-SX-1.0/, например, командой:

# mount |grep ROSA

Вы должны увидеть следующий вывод:

# mount |grep ROSA /dev/sr0 on /media/ROSA-SX-1.0 type iso9660 (ro,nosuid,nodev,uhelper=udisks,uid=500,gid=500,iocharset=utf8,mode=0400,dmode=0500)

Установка сервера IPA и настройка его окружения

Установим оснастку для сервера IPA:

yum install bind-dyndb-ldap bind ipa-server

Затем проверим наличие корректных сетевых настроек в файле /etc/hosts. Он должен выглядеть примерно так:

127.0.0.1 localhost localhost.localdomain localhost4 localhost4.localdomain4 ::1 localhost localhost.localdomain localhost6 localhost6.localdomain6 192.168.76.47 dc1.test.dom dc1

Нас в первую очередь интересует нижняя строчка, которая должна указывать на наш сервер.

Теперь нужно убедиться, что в качестве первого DNS сервера у нас используется ваш будущий сервер домена IPA. И, если планируется использовать короткие имена машин в сети, то прописана корректная опция domain или search. Для этого в файле /etc/resolv.conf должны быть записи вида:

search test.dom nameserver 192.168.76.47

Перед установкой IPA сервера убедитесь, что имя сервера (hostname) у Вас задано строчными буквами. Имя сервера задается в файле /etc/sysconfig/network.

cat /etc/sysconfig/network HOSTNAME=dc1.test.dom NETWORKING=yes NISDOMAIN=test.dom

Для сервера на ОС РОСА «КОБАЛЬТ» SX 1.0 необходимо выполнить дополнительные команды:

rm -f /etc/portreserve/slapd yum remove firefox thunderbird yum downgrade nss nss-tools nss-sysinit nss-util

Инициализация сервера IPA

Проведем инициализацию домена командой:

ipa-server-install --setup-dns

Вначале мы видим информационное сообщение о том, что будет сделано в ходе установки:

The log file for this installation can be found in /var/log/ipaserver- install.log ============================================================= This program will set up the IPA Server. This includes: * Configure a stand-alone CA (dogtag) for certificate management * Configure the Network Time Daemon (ntpd) * Create and configure an instance of Directory Server * Create and configure a Kerberos Key Distribution Center (KDC) * Configure Apache (httpd) * Configure DNS (bind) To accept the default shown in brackets, press the Enter key.

Так как у нас уже установлен сервис bind (он установился вместе с ОС в выбранном нами варианте «Стандартный сервер РОСА»), нам будет предложено изменить его конфигурацию. Соглашаемся.

Existing BIND configuration detected, overwrite? [no]: y

Далее инициализация происходит в интерактивном режиме. Нам задаются вопросы, мы на них отвечаем. При корректной сетевой настройке сервера на все вопросы нужно выбирать предлагаемое по умолчанию значение, просто нажимая клавишу Enter:

Server host name [dc1.test.dom]: Please confirm the domain name [test.dom]: Please provide a realm name [TEST.DOM]:

Далее введем пароль (минимум 8 знаков) для служебного пользователя службы каталогов

Directory Manager password:

Далее введем пароль для администратора IPA (пользователь admin)

IPA admin password:

Если нужно добавляем ретранслятор службы имен (DNS relay). Этот шаг необязателен, и необходим в том случае, если у Вас предполагается использовать внешний сервер для обработки запросов службы имен DNS. Учитываете, что по-умолчанию, сервер IPA предполагает, что будет пользоваться собственным сервером имен, который развертывает локально.

Do you want to configure DNS forwarders? [yes]:

Выбирайте [yes] (да), в случае, если присутствует внешний ретранслятор службы имен, иначе, выбирайте [no] – нет. Инициируем создание обратной зоны для службы имен.

Do you want to configure the reverse zone? [yes]:

Затем нам будет предложено еще раз проверить настройки и, если все корректно, запустить процедуру инициализации домена.

Continue to configure the system with these values? [no]: y

она должна закончиться примерно следующим сообщением:

Setup complete Next steps: 1. You must make sure these network ports are open: TCP Ports: * 80, 443: HTTP/HTTPS * 389, 636: LDAP/LDAPS * 88, 464: kerberos * 53: bind UDP Ports: * 88, 464: kerberos * 53: bind * 123: ntp 2. You can now obtain a kerberos ticket using the command: 'kinit admin' This ticket will allow you to use the IPA tools (e.g., ipa user-add) and the web user interface. Be sure to back up the CA certificate stored in /root/cacert.p12 This file is required to create replicas. The password for this file is the Directory Manager password

После окончания процедуры инициализации, перезагрузите сервер.

Работа с сервером IPA через web-интерфейс

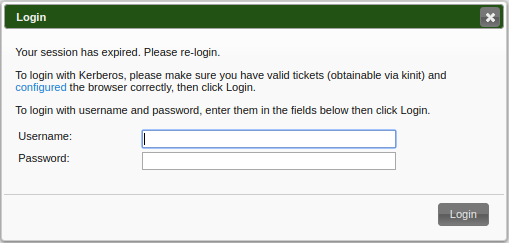

Теперь можно открыть веб-браузер и соединитесь с узлом, на котором развернут IPA сервер по HTTP или HTTPS. Учитывайте, что по-умолчанию на сервер IPA устанавливается самоподписанный сертификат. В качестве логина указываем admin, пароль — для администратора IPA, введенный при настройке.

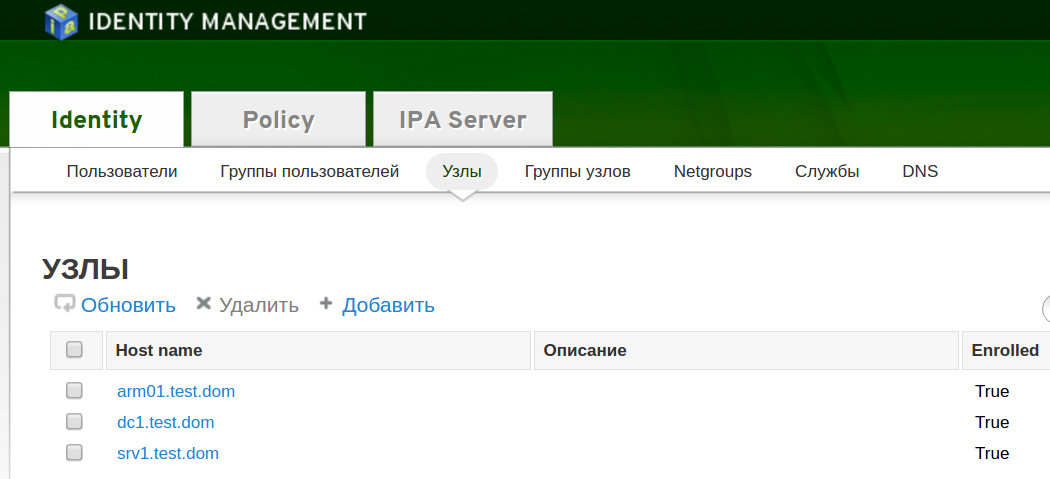

Теперь можно работать со службой каталогов

Повторная инициализация сервера

В случае возникновения ошибок при инициализации домена, проведите его удаление командой:

ipa-server-install --uninstall

Проверьте настройки еще раз и повторите инициализацию

После инициализации сервера IPA к нему можно подключать рабочие станции