Описание системы управления виртуализацией

Consta (обсуждение | вклад) |

|||

| Строка 7: | Строка 7: | ||

== Назначение == | == Назначение == | ||

| − | Программное средство ROSA Virtualization (далее по тексту — изделие) предназначено для управления программными гипервизорами (KVM), а также виртуальными машинами и инфраструктурой датацентра в доменной среде. | + | Программное средство ROSA Virtualization (далее по тексту — изделие) предназначено для управления программными гипервизорами (KVM), а также виртуальными машинами (до тысячи машин) и инфраструктурой датацентра в доменной среде. |

Наличие развитых дискреционной и ролевой моделей разграничения доступа выгодно отличает изделие от аналогичных решений, например, на базе OpenStack. Мы предполагаем, что изделие будет использоваться в «частных» центрах обработки данных (ЦОД) корпоративного сегмента либо в ЦОД государственных органов или предприятий. ROSA Virtualization позиционируется как частная «облачная» среда для данных, требующих защиты, которая позволяет не беспокоиться об «утечке» или неправомерном использовании информации. | Наличие развитых дискреционной и ролевой моделей разграничения доступа выгодно отличает изделие от аналогичных решений, например, на базе OpenStack. Мы предполагаем, что изделие будет использоваться в «частных» центрах обработки данных (ЦОД) корпоративного сегмента либо в ЦОД государственных органов или предприятий. ROSA Virtualization позиционируется как частная «облачная» среда для данных, требующих защиты, которая позволяет не беспокоиться об «утечке» или неправомерном использовании информации. | ||

Версия 12:45, 16 декабря 2015

В последние месяцы мы отмечаем рост интереса пользователей к теме виртуализации. В этой статье речь пойдет о системе управления виртуализацией «ROSA Virtualization», базирующейся на продукте с открытым исходным кодом «oVirt» (www.ovirt.org).

Сейчас мы осуществляем его перевод на русский язык, занимаемся написанием документации и модифицируем его с учетом требований нормативной базы по ИБ (согл. Приказам ФСТЭК №№ 17 и 21).

Содержание

Назначение

Программное средство ROSA Virtualization (далее по тексту — изделие) предназначено для управления программными гипервизорами (KVM), а также виртуальными машинами (до тысячи машин) и инфраструктурой датацентра в доменной среде.

Наличие развитых дискреционной и ролевой моделей разграничения доступа выгодно отличает изделие от аналогичных решений, например, на базе OpenStack. Мы предполагаем, что изделие будет использоваться в «частных» центрах обработки данных (ЦОД) корпоративного сегмента либо в ЦОД государственных органов или предприятий. ROSA Virtualization позиционируется как частная «облачная» среда для данных, требующих защиты, которая позволяет не беспокоиться об «утечке» или неправомерном использовании информации.

Преимущество изделия состоит в том, что его можно начать использовать у себя на предприятии уже через несколько часов после начала установки.

Возможности

- Централизованное управление одним или несколькими ЦОД.

- Централизованное управление кластером (или несколькими кластерами), входящими в ЦОД.

- Централизованное управление хостом (сервером) в каждом кластере. Поддерживаются серверы архитектуры Intel x86_64 с конфигурацией до 160 логических процессоров, имеющих до 2 ТБ ОЗУ каждый. Для процессора(-ов) должны быть доступны технологии виртуализации.

- Централизованное управлением пулом виртуальных машин (ВМ). Поддерживаются виртуальные машины Intel x86_64 или Intel x86 с конфигурацией до 64 виртуальных процессоров и до 2 ТБ ОЗУ каждая.

- Централизованное управление пользователями; интеграция с доменами Microsoft Active Directory, FreeIPA и RHDS.

- Идентификация, аутентификация и авторизация пользователей, операторов и обслуживающего персонала для получения сеанса работы с рабочим столом ВМ через домен безопасности.

- Дискреционная и ролевая модели разграничения доступа субъектов (пользователей) к объектам (виртуальные машины, хосты, кластеры, ЦОДы и др.).

- Централизованный аудит.

- Формирование отчетов.

- «Живая» миграция виртуальных машин.

- Создание кластеров высокой доступности (High Avaliability).

- Построение политик по распределению нагрузки.

- Мониторинг аппаратного состояния серверов, входящих в ЦОД. Поддерживается работа с низкоуровневыми интерфейсами управления аппаратной платформой (ILO, IPMI и т.п.).

- Проброс USB-устройств в обе стороны (как на клиента, так и от него) и разграничение доступа к этим устройствам.

- Поддержка современных Linux и Windows операционных систем в качестве гостевых операционных систем.

- Использование клиентских рабочих мест под управлением как Linux, так и Windows. Минимальные требования к рабочему месту оператора — браузер и небольшой плагин к нему.

- Получение сеанса работы с виртуальной машиной по протоколу VNC или SPICE. В случае использования протокола SPICE обеспечивается работа со звуком и USB-устройствами.

- Поддержка агрегации (логического объединения портов) сетевых соединений при построении высокопроизводительной отказоустойчивой сетевой инфраструктуры.

- Создание нескольких сетей и разделение служебного и пользовательского трафика на разные информационные потоки; поддержка VLAN.

- Поддержка распределенной файловой системы GlusterFS в качестве подключаемого хранилища.

- Поддержка ФС NFS, стандарта iSCSI или ФС сервера (хоста) в качестве хранилища.

- Установка драйверов паравиртуализации в гостевые операционные системы.

Требования к программному и аппаратному обеспечению

- Аппаратный сервер для размещения подсистемы управления1.

- Серверы для виртуализации, на которых будут размещены гипервизоры.

- Сервер домена безопасности2.

- Система хранения данных.

- Высокопроизводительная сетевая инфраструктура.

1 — возможно развернуть внутри ВМ. 2 — возможно использовать имеющийся (для AD, FreeIPA, RHDS) либо развернуть внутри ВМ.

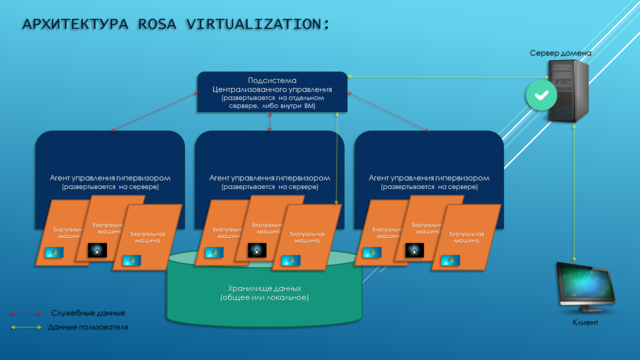

Архитектура

Изделие включает в себя несколько программных средств (см. рисунок 1).

- Подсистема централизованного управления

- – диспетчер управления гипервизорами, осуществляющий опрос агентов, которые входят в состав датацентра и работают на физических серверах;

- – диспетчер аппаратного мониторинга, следящий за аппаратной частью серверов с целью контроля их работоспособности3;

- – диспетчер управления виртуальными машинами, запускающий, останавливающий, создающий и удаляющий ВМ;

- – диспетчер сети, управляющий сетевыми подключениями внутри датацентра;

- – диспетчер аудита, отслеживающий текущие события, в том числе события безопасности;

- – диспетчер хранилищ, управляющий текущими хранилищами датацентра и следящий за ними;

- – диспетчер разграничения доступа;

- – диспетчер пользовательских подключений,

- а также некоторые другие служебные компоненты.

3 Для аппаратного мониторинга требуется поддержка систем управления аппаратными ресурсами (IPMI, ILO или аналогичных) со стороны серверов.

- Гипервизоры

- – гипервизор, выполняющий виртуальные машины или управляющий ими по команде от подсистемы управления;

- – агент подсистемы управления, служащий для связи с управляющей подсистемой и передающий управляющие воздействия. Кроме того, агент передает служебную информацию различного характера о своем состоянии и состоянии аппаратного сервера, на котором он запущен;

- – агент доступа к хранилищу (может либо содержать собственное локальное хранилище, либо являться общей «точкой входа» к хранилищу для соседей, либо быть пользователем общего хранилища),

- а также некоторые другие служебные компоненты.

- Сервер домена

Может быть использован домен AD, FreeIPA, RHDS либо другой домен Kerberos-LDAP, имеющий стандартную схему LDAP по RFC. Сервер домена необходим для работы с дискреционной и ролевой моделями разграничения прав доступа. Это позволяет разделять функции управления на администрирование ресурсов и администрирование пользователей.

- Хранилище

Общее для всех или локальное для каждого сервера дисковое пространство, логически представленное в виде сетевой, распределенной или локальной файловой системы. Предусматривается подключение дисков и томов iSCSI, SCSI FC, NFS, GlusterFS, а также собственных хранилищ серверов.

Примеры использования

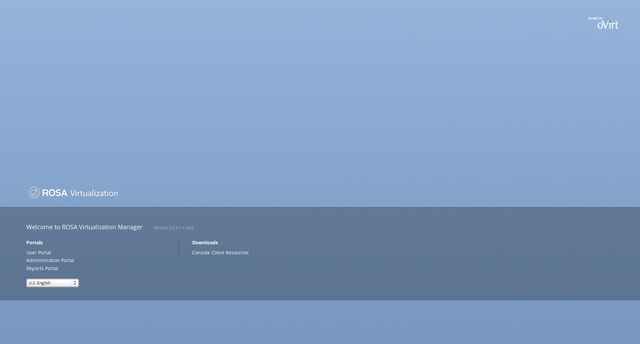

Для лучшего понимания возможностей изделия приведем несколько скриншотов с описанием.

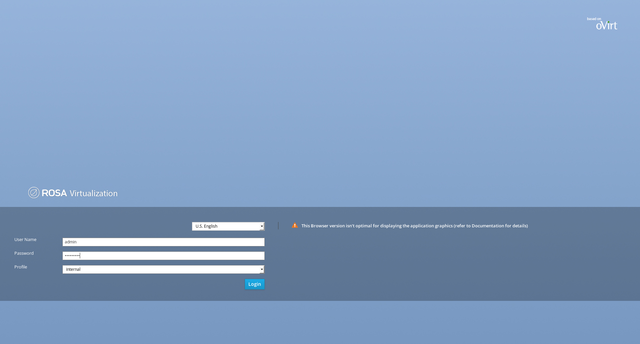

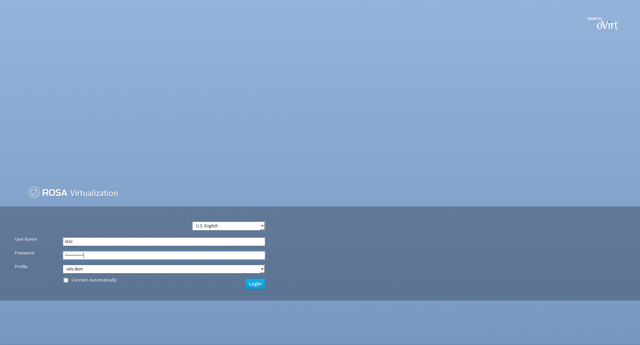

Обратите внимание, что пользователи должны входить по ссылке «User portal», а администраторы — «Administration Portal». Кроме того, пользователи при входе должны указывать домен.

Профиль безопасности «Internal» — внутренний, служебный. Пользователь с таким профилем обладает полными правами.

Профиль безопасности «rels.dom» — доменный. Для входа необходимо ввести имя и пароль обычного пользователя с ограниченными правами. В примере производится подключение пользователя, находящегося в домене «rels.dom».

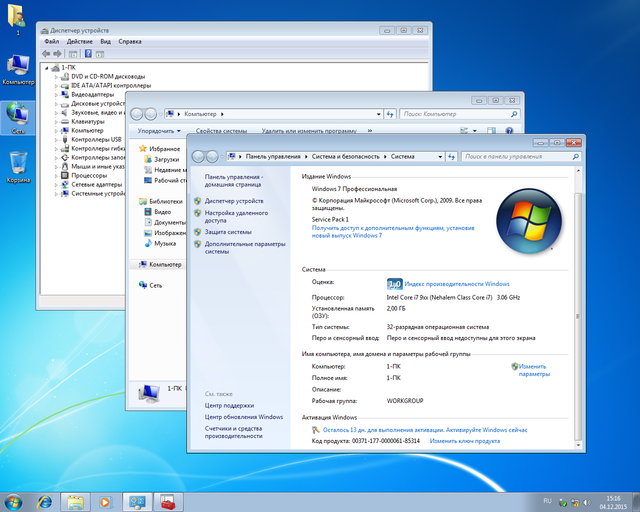

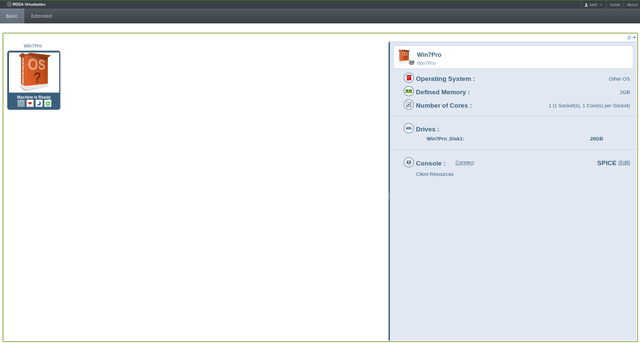

В качестве примера гостевой ОС была запущена ОС Windows 7 Professional. Это осознанный выбор, связанный с тем, что потенциальные клиенты часто спрашивают, можно ли запускать именно эту ОС. Обратите внимание на окно диспетчера устройств: неизвестных гостевой операционной системе устройств нет. Это говорит о том, что в гостевую ОС были успешно установлены драйверы паравиртуализации.

Практически любая современная ОС семейства Linux также будет успешно выполняться в качестве гостевой ОС.

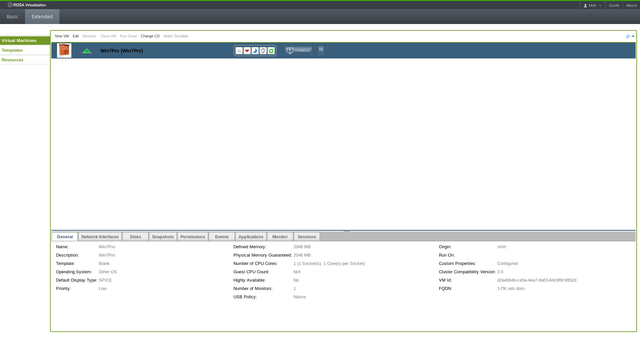

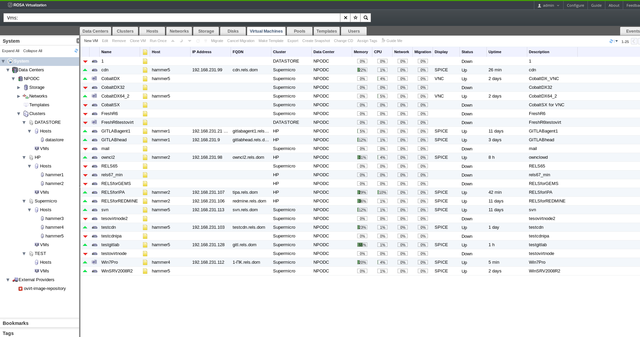

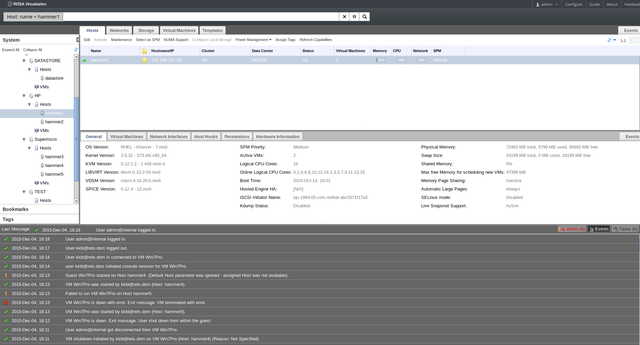

Обратите внимание, что администратор видит, на каком сервере и кластере (поля «Host» и «Cluster», соответственно) запущена виртуальная машина. Соответствующие индикаторы указывают потребление ресурсов внутри ВМ, ее состояние, текущую загрузку, IP-адрес и многое другое. В левом фрейме отображается текущий датацентр, наличие в нем кластеров, серверов (хостов) и т. п.

Обратите внимание на описание хоста. В нижней части снимка виден пример работы системы аудита с описанием происходящих событий.

Надеемся, что данная статья поможет вам составить общее впечатление о ROSA Virtualization (oVirt).

Следите за нашими публикациями.

[ Хронологический вид ]Комментарии

Войдите, чтобы комментировать.